Consejos si has caído víctima de un phishing

- Analizamos cada jornada los bulos que circulan en redes sociales

- Escríbenos por Whatsapp al 659 800 555 y verificamos por ti los mensajes que recibas

El phishing es la estafa digital que más ha subido durante la pandemia. Consiste en el envío de un correo electrónico o un mensaje donde los ciberdelincuentes fingen ser una entidad conocida para obtener datos personales que permitan acceder a información sensible. Además pueden realizar otros delitos como robar dinero, bloquear una aplicación (app), instalar un virus o paralizar un sistema a cambio de un rescate. ¿Has sido víctima de un ataque de este tipo y quieres saber qué hacer? Desde VerificaRTVE te damos algunos consejos prácticos.

El phishing es el ciberataque más extendido y dañino

La pandemia del nuevo coronavirus ha sido el agosto de la ciberdelincuencia en el mundo, según muestran los datos. El Estudio sobre la cibercriminalidad en España en 2020 del Ministerio del Interior recoge datos de la Interpol que afirman que el 59% de las ciberamenazas relacionadas con la COVID-19 son estafas mediante phishing (pág.11). La empresa de seguridad Proofpoint publica los resultados de una encuesta mundial a más de 4.000 empresas en su estudio 2021 State of the Phish. En él muestra que el 75% de las compañías han sido víctimas de intentos de ataque vía phishing en 2020 (pág. 5). En el 57% de los casos los atacantes consiguen su objetivo y acceden a información relevante (pág. 31).

Las consecuencias de estos ataques son muy graves para las empresas. Según Proofpoint, la mayoría de las veces se roba información y en el 47% de las ocasiones se bloquean los sistemas de la empresa mediante un programa maligno o ransomware. Para desbloquear los ordenadores infectados, los estafadores piden un cuantioso rescate a la empresa.

Sin el factor humano no hay phishing

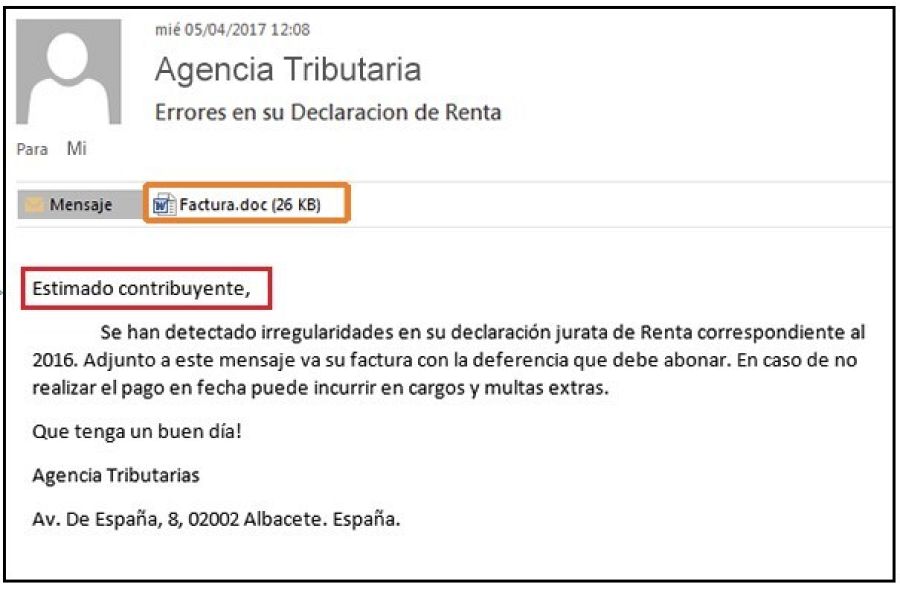

El phishing debe su éxito a que no se puede impedir solo mediante protecciones informáticas. Depende sobre todo de la acción humana y la realidad demuestra que este es el eslabón más débil de la cadena de seguridad. En VerificaRTVE te alertamos contra los phishings más populares y que siempre vuelven, como los que usurpan la identidad de El Corte Inglés con motivo de su 80 aniversario o hablan de falsas tarjetas regalo. La página web del Instituto Nacional de Ciberseguridad (INCIBE) muestra otros ejemplos, como este texto que finge llegar desde la Agencia Tributaria.

En este ejemplo de phishing, parece que el mensaje lo emite la Agencia Tributaria, pero no es así. VerificaRTVE

Antes de clicar, mejor desconfiar

Cualquier correo que recibamos, incluso aquellos que proceden de direcciones conocidas de nuestros contactos, puede ser un ataque encubierto. El INCIBE nos propone unas reglas sencillas para evitar picar en los anzuelos.

- Desconfiar por principio de todo aquel que nos pida información personal.

- Verificar si hay faltas de ortografía o comprobar si el nombre del dominio del remitente hay algo raro (por ejemplo: @ayyuntamiento.es)

- Desconfiar mucho si nuestro nombre no está escrito y en su lugar hay apelaciones genéricas como “Apreciado vecino:”

- Desconfiar de todo el que nos diga que debemos hacer algo de manera urgente par evitar graves consecuencias.

- Antes de hacer clic en un enlace, comprobar el dominio. Esto se puede hacer pasando el ratón por encima del enlace sin hacer clic todavía. En la parte baja del navegador aparecerá la dirección a la que nos quieren dirigir. ¿Es de fiar? ¿Está correctamente escrita?

- Hay navegadores que bloquean el phishing mejor que otros. Este estudio de la OCU te da algunas pistas.

Además, puedes usar herramientas como URLscan.io para ver hacia dónde llevan los enlaces sin tener que clicar en ellos. Tan solo copia y pega el enlace en la herramienta y tendrás información sobre si es potencialmente peligroso o no, una captura de pantalla de la página web y el país donde está.

Ya he picado ¿Ahora qué?

Supongamos que hemos picado el anzuelo del pescador y que el ciberdelincuente se ha colado en nuestro ordenador. ¿Podemos hacer algo? Sí, no está todo perdido, especialmente si tu aparato está conectado a una empresa u organización. Pero debes ser rápido y diligente al seguir estas instrucciones:

- ¡Qué no cunda el pánico! La empresa de seguridad MailCleaner propone empezar por gestionar nuestro estado de ánimo. Abrir un correo malicioso no supone por sí mismo un peligro si no hemos hecho nada más después como, por ejemplo, abrir un archivo adjunto o hacer clic en un enlace. El primer paso es medir con calma nuestras acciones para no empeorarlas.

- Desconéctate de la red. Si tu ordenador está conectado a tu empresa o tu organización, la revista sobre tecnología Make Use Of propone evitar que la infección ataque a otros miembros o a los sistemas centrales. Para ello desconectamos el equipo de Internet (por ejemplo apagando el router o desenchufando los cables). En el caso del móvil, puedes ponerlo en “modo avión” para desconectar las conexiones sin apagarlo.

- Apuntar para no olvidar. La página oficial de Microsoft da un consejo muy práctico: anotar todos los pasos que hemos seguido y la información que hemos compartido antes de olvidar información importante. ¿Quién nos envió el correo? ¿Qué decía? ¿Dónde hicimos clic? ¿Qué claves escribimos en la página fraudulenta? Esta información será muy útil después para intentar evitar el ataque a otros usuarios.

- Acceder a la carpeta de descargas. ¿Hay algún archivo nuevo? Puede que el archivo malicioso se haya descargado pero que todavía no se esté ejecutando. Por eso MailCleaner propone que mires en la carpeta donde se almacenan las descargas, ya sea en móvil o PC. Si encuentras un archivo nuevo, ¡no lo abras! Identifícalo y bórralo.

- Pasar el antivirus por el sistema. Si hay algún archivo malicioso que se está ejecutando, tenemos que confiar en que nuestro antivirus lo localice y neutralice. Identificar el mejor antivirus reciente entre las páginas comparativas en internet no es fácil porque no todas son independientes. Algunas de las alternativas propuestas son gratuitas y otras de pago. La Oficina de Seguridad del Internauta (OSI) te propone algunas herramientas gratuitas. También encontrarás sugerencias en publicaciones especializadas (aquí tienes las de PC Magazine, CNet y Tom’s Guide). Valora bien las ventajas e inconvenientes. Algunos antivirus se pueden instalar en tu móvil y otros no. En sistemas Android puedes además usar la aplicación CONAN mobile, de la Oficina de Seguridad del Internauta (OSI), que detecta y borra aplicaciones maliciosas.

- Si tu ordenador o móvil está conectado a una organización, informa a los responsables informáticos. Llama por teléfono o envía un mensaje al administrador informático (el responsable de este ámbito en tu entidad o empresa) y explícale lo sucedido. Lo más probable es que no sea la primera vez que se enfrenta a un problema como el tuyo y sabrá cómo reaccionar.

- Cambia tus claves más sensibles. Si como parte de la trampa que te tendieron escribiste una clave importante en una página fraudulenta, cámbiala de inmediato. Podría emplearse para descifrar o deducir otras claves personales. La página haveibeenpwned.com busca si tus cuentas han sido pirateadas. Si tu correo aparece en esta lista, debes cambiar la clave cuanto antes.

- En el peor de los casos, puedes restaurar tu dispositivo a “valores de fábrica” (como recién comprado, con todas las aplicaciones y datos borrados). Si realizas copias de seguridad periódicas del dispositivo, puedes restaurarlo a la última copia antes del ataque. También puedes cancelar la tarjeta de crédito cuyos datos hayas proporcionado, llamar al INCIBE al 017 o informar del posible delito a las unidades tecnológicas de Policía Nacional o Guardia Civil.

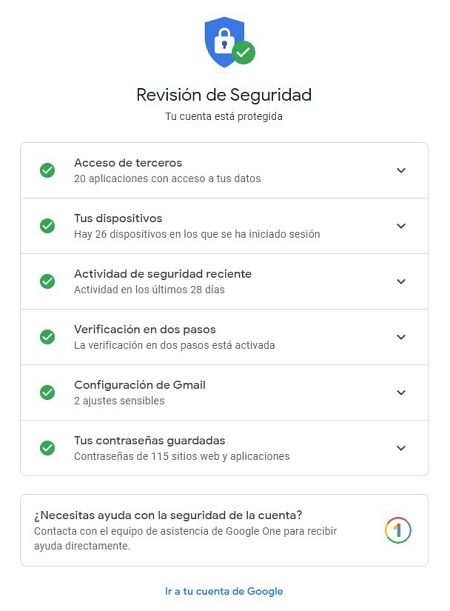

Ajustes de seguridad de Google. VerificaRTVE

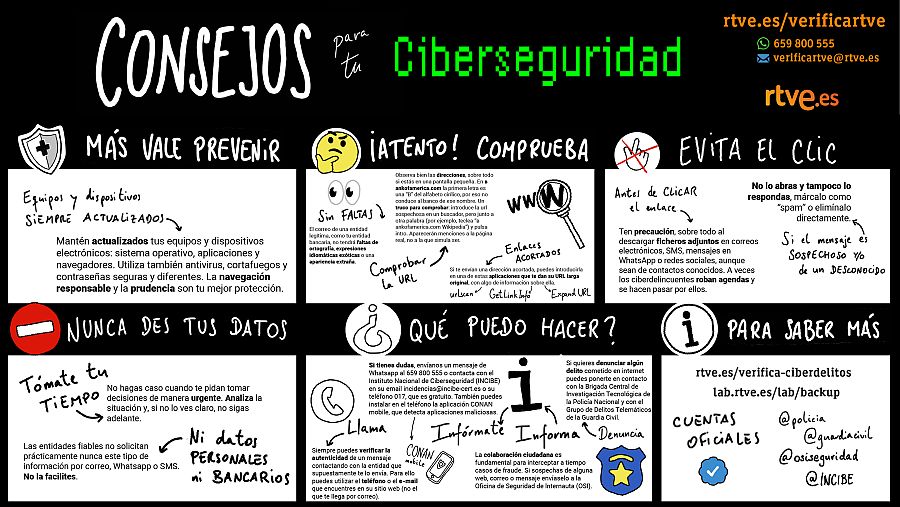

Si tienes una cuenta de Google (correo Gmail, uno de los más extendidos) te recomendamos que vayas a los ajustes de la cuenta, apartado de Seguridad (icono de candado) y sigas los consejos de la “Revisión de Seguridad”. En cualquier caso, ten siempre a mano otros consejos generales de ciberseguridad como los que te ofrecemos desde VerificaRTVE: mantén actualizados tus dispositivos, permanece atento a señales alarmantes como las faltas de ortografía o las direcciones sospechosas, evitar los clics rápidos y nunca proporciones datos personales. Más información sobre phishing en nuestra sección sobre Ciberdelitos y en BackUp, un premiado programa de investigación de la periodista Carol Espona y el LabRTVE.

Algunos consejos para tu ciberseguridad (horizontal) VerificaRTVE